Không dùng VPS Anti DDoS, bạn đã bao giờ trải qua cảm giác lo lắng tột độ khi website của mình, “đứa con tinh thần” mà bạn đã dồn bao công sức xây dựng, bỗng dưng không thể truy cập được? Khách hàng phàn nàn, doanh thu sụt giảm, và bạn hoàn toàn bất lực không hiểu chuyện gì đang xảy ra. Rất có thể, bạn đã trở thành nạn nhân của một cuộc tấn công DDoS – cơn ác mộng của bất kỳ quản trị viên website nào trong kỷ nguyên số. Theo các báo cáo an ninh mạng gần đây, tần suất và quy mô của các cuộc tấn công DDoS đang gia tăng theo cấp số nhân, không chỉ nhắm vào các tập đoàn lớn mà còn cả những doanh nghiệp nhỏ và cá nhân.

Đối với những người mới bắt đầu sử dụng máy chủ ảo, việc đối mặt với các thuật ngữ kỹ thuật phức tạp đã là một thử thách, huống chi là phải chống lại những cuộc tấn công mạng tinh vi. Tuy nhiên, việc trang bị kiến thức để bảo vệ tài sản số của mình là điều không thể trì hoãn. Một giải pháp vps anti ddos mạnh mẽ không chỉ là một tùy chọn, mà là một yêu cầu bắt buộc trong môi trường mạng đầy rẫy hiểm nguy hiện nay. Nó là chính sách bảo hiểm thiết yếu cho sự ổn định và phát triển bền vững của bạn trên Internet.

Bài viết này sẽ là cẩm nang toàn diện, dẫn dắt bạn đi từng bước, từ những khái niệm cơ bản nhất đến các kỹ thuật chuyên sâu, giúp bạn tự tin xây dựng một pháo đài vững chắc để chống lại các cuộc tấn công DDoS. Chúng ta sẽ cùng nhau khám phá các lớp phòng thủ, từ việc tự gia cố máy chủ cho đến sức mạnh của một dịch vụ bảo vệ chuyên nghiệp.

Phần 1: Hiểu Rõ Kẻ Thù – Tấn Công DDoS Và Các Biến Thể

Trước khi học cách phòng thủ, chúng ta cần hiểu rõ đối thủ của mình là ai, chúng hoạt động như thế nào và nguy hiểm đến mức nào. Kiến thức chính là lớp phòng thủ đầu tiên và quan trọng nhất.

DDoS là gì? Một ví dụ dễ hiểu

DDoS là viết tắt của Distributed Denial of Service (Tấn công từ chối dịch vụ phân tán).

Hãy tưởng tượng VPS của bạn là một cửa hàng nhỏ có một cánh cửa ra vào. Bình thường, khách hàng (người dùng thật) sẽ lần lượt ra vào một cách trật tự. Một cuộc tấn công DDoS xảy ra khi có kẻ xấu thuê hàng ngàn, hàng triệu người (máy tính ma trong mạng botnet) đồng loạt kéo đến và chen chúc trước cửa hàng của bạn. Họ không hề có ý định mua hàng, mục đích duy nhất của họ là tạo ra một đám đông hỗn loạn, bịt kín lối ra vào, khiến những khách hàng thật sự không tài nào vào được.

Kết quả là, cửa hàng của bạn (VPS) bị quá tải tài nguyên (băng thông, CPU, RAM), không thể phục vụ ai, và buộc phải “đóng cửa” (trở nên không thể truy cập).

Các Loại Tấn Công DDoS Phổ Biến

Không phải tất cả các cuộc tấn công DDoS đều giống nhau. Chúng có thể được phân loại thành ba nhóm chính, nhắm vào các tầng khác nhau trong mô hình mạng:

- Tấn công Tầng Mạng (Layer 3/4) – Volumetric Attacks: Đây là loại phổ biến nhất, mục tiêu là làm cạn kiệt băng thông của máy chủ.

- UDP Flood: Gửi một lượng lớn gói tin UDP đến các cổng ngẫu nhiên trên máy chủ, khiến máy chủ phải liên tục kiểm tra xem có ứng dụng nào đang lắng nghe ở các cổng đó không, gây cạn kiệt tài nguyên.

- ICMP Flood (Ping Flood): Gửi một lượng lớn gói tin Ping (ICMP Echo Request), buộc máy chủ phải trả lời, làm bão hòa cả băng thông đi và đến.

- Tấn công Tầng Giao Vận – Protocol Attacks: Loại tấn công này nhắm vào việc khai thác các điểm yếu trong giao thức kết nối, làm cạn kiệt tài nguyên của chính máy chủ hoặc các thiết bị mạng trung gian.

- SYN Flood: Kẻ tấn công gửi hàng loạt yêu cầu kết nối TCP (gói tin SYN) nhưng không bao giờ hoàn tất quá trình “bắt tay ba bước”. Máy chủ sẽ phải chờ phản hồi từ các kết nối “ma” này, làm đầy bảng trạng thái kết nối và không thể chấp nhận các kết nối hợp lệ mới.

- Tấn công Tầng Ứng Dụng (Layer 7) – Application Attacks: Đây là loại tấn công tinh vi nhất, bắt chước hành vi của người dùng thật để làm cạn kiệt tài nguyên của ứng dụng web.

- HTTP Flood: Gửi hàng triệu yêu cầu HTTP (ví dụ: GET hoặc POST) đến một trang web, buộc máy chủ phải xử lý từng yêu cầu, sử dụng hết CPU và RAM. Vì các yêu cầu này trông giống hệt lưu lượng truy cập hợp pháp, chúng rất khó bị phát hiện.

Việc hiểu rõ các loại tấn công này rất quan trọng, vì một giải pháp vps anti ddos toàn diện cần phải có khả năng bảo vệ trên tất cả các tầng này.

Tại sao VPS giá rẻ lại là mục tiêu ưa thích?

- Tài nguyên hạn chế: Các gói VPS giá rẻ thường có cấu hình khiêm tốn, giống như một cửa hàng nhỏ, rất dễ bị áp đảo bởi một đám đông lớn, dù đó chỉ là một cuộc tấn công quy mô nhỏ.

- Bảo mật mặc định yếu: Nhiều người dùng thiếu kinh nghiệm thường bỏ qua các bước bảo mật cơ bản, để lại những “cửa ngỏ” cho tin tặc khai thác.

- Số lượng lớn: Sự phổ biến của VPS giá rẻ khiến chúng trở thành một mục tiêu tấn công hàng loạt dễ dàng cho tin tặc.

Cái giá phải trả cho một cuộc tấn công không chỉ là sự gián đoạn tạm thời. Nó còn là sự mất mát doanh thu, tổn hại uy tín thương hiệu và ảnh hưởng nghiêm trọng đến thứ hạng SEO của bạn trên Google.

Phần 2: Phòng Thủ Lớp 1 – Các Bước Tự Cấu Hình Chống DDoS Cơ Bản

Trước khi tìm đến các giải pháp chuyên nghiệp, bạn hoàn toàn có thể tự mình thực hiện một vài bước cơ bản để gia cố cho VPS của mình. Những biện pháp này tuy không thể chống lại các cuộc tấn công quy mô lớn, nhưng chúng cực kỳ hiệu quả trong việc ngăn chặn các cuộc tấn công nhỏ và các bot dò quét tự động.

2.1. Cài đặt và Cấu hình Tường lửa (Firewall)

Tường lửa hoạt động như một người bảo vệ ở cổng, quyết định lưu lượng truy cập nào được phép vào và ra khỏi VPS của bạn. UFW (Uncomplicated Firewall) là một công cụ tường lửa rất phổ biến và dễ sử dụng trên Ubuntu.

Các bước cài đặt UFW cơ bản:

- Cài đặt UFW (thường đã được cài sẵn):

sudo apt-get install ufw - Thiết lập quy tắc mặc định (quan trọng): Đầu tiên, hãy chặn tất cả các kết nối đến và cho phép tất cả kết nối đi.

sudo ufw default deny incomingsudo ufw default allow outgoing - Cho phép các kết nối cần thiết: Chỉ mở những cổng bạn thực sự cần.

sudo ufw allow ssh(Hoặcsudo ufw allow 22/tcp– nên đổi port khác)sudo ufw allow http(Hoặcsudo ufw allow 80/tcp)sudo ufw allow https(Hoặcsudo ufw allow 443/tcp) - Kích hoạt UFW:

sudo ufw enable - Kiểm tra trạng thái:

sudo ufw status verbose

2.2. Cài đặt Fail2Ban để chống Brute-force

Fail2Ban là một công cụ tuyệt vời giúp tự động chặn các địa chỉ IP có hành vi đáng ngờ, chẳng hạn như cố gắng dò mật khẩu SSH của bạn quá nhiều lần.

Cài đặt Fail2Ban trên Ubuntu/Debian: sudo apt-get install fail2ban

Sau khi cài đặt, Fail2Ban sẽ tự động chạy và bảo vệ các dịch vụ phổ biến như SSH. Bạn có thể tạo một file cấu hình tùy chỉnh jail.local để tinh chỉnh các thông số như thời gian cấm, số lần thử sai tối đa.

2.3. Giới hạn truy cập (Rate Limiting) trên Web Server

Rate Limiting là kỹ thuật giới hạn số lượng yêu cầu mà một địa chỉ IP có thể gửi đến máy chủ trong một khoảng thời gian nhất định. Điều này rất hữu ích để chống lại các cuộc tấn công HTTP Flood ở quy mô nhỏ.

Ví dụ cấu hình Rate Limiting trên Nginx:

Thêm đoạn mã sau vào trong khối http của file cấu hình nginx.conf: limit_req_zone $binary_remote_addr zone=one:10m rate=1r/s;

Sau đó, trong khối server hoặc location của website, bạn áp dụng nó: limit_req zone=one burst=5 nodelay;

Cấu hình này sẽ giới hạn mỗi IP chỉ được 1 yêu cầu/giây, và cho phép “nợ” tối đa 5 yêu cầu mà không bị trì hoãn.

Lưu ý quan trọng: Các phương pháp trên chỉ là biện pháp phòng thủ cơ bản. Chúng sẽ nhanh chóng trở nên vô hiệu trước một cuộc tấn công DDoS thực sự với quy mô hàng trăm Gbps. Để có sự bảo vệ toàn diện, bạn cần một giải pháp chuyên nghiệp hơn.

Phần 3: Nâng Cấp Lên Pháo Đài Bất Khả Xâm Phạm – Sức Mạnh Của Dịch Vụ VPS Anti  DDoS

DDoS

Khi các cuộc tấn công ngày càng tinh vi và mạnh mẽ, việc tự mình chống đỡ chẳng khác nào “lấy trứng chọi đá”. Đây là lúc bạn cần đến sức mạnh của một dịch vụ vps anti ddos chuyên nghiệp.

Tại sao các biện pháp cơ bản không đủ?

Các cuộc tấn công DDoS hiện đại có thể huy động một lượng truy cập khổng lồ, dễ dàng làm bão hòa đường truyền mạng của bạn trước khi lưu lượng đó kịp đến tường lửa trên VPS. Tường lửa của bạn thậm chí còn không có cơ hội để xử lý chúng.

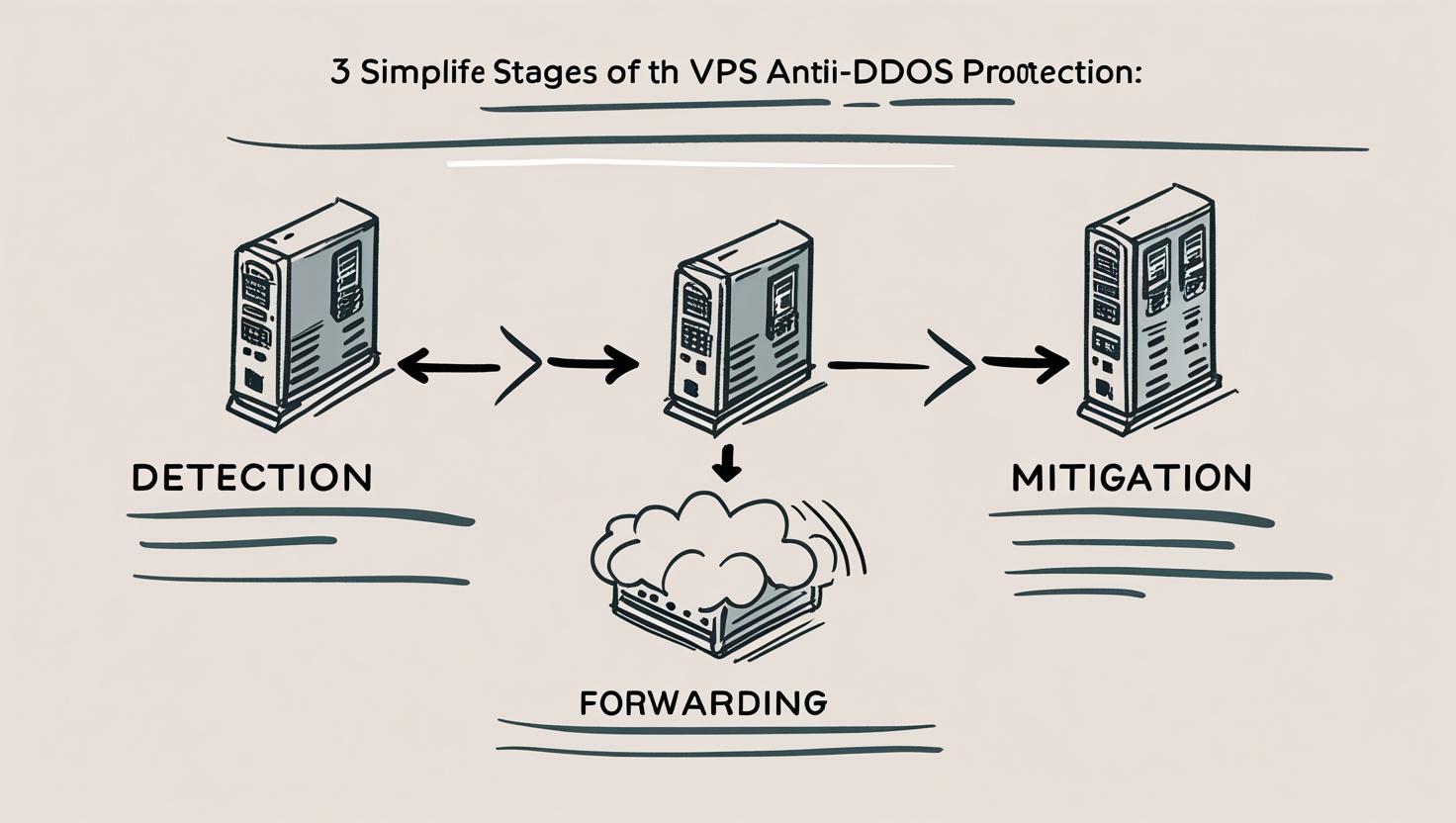

Dịch vụ VPS Anti-DDoS hoạt động như thế nào?

Một dịch vụ chuyên nghiệp hoạt động ở tầng mạng của nhà cung cấp, trước khi lưu lượng truy cập đến được VPS của bạn. Nó hoạt động như một “trung tâm lọc” khổng lồ:

- Phát hiện (Detection): Hệ thống thông minh liên tục phân tích lưu lượng, sử dụng các thuật toán phức tạp để nhận diện các dấu hiệu bất thường của một cuộc tấn công. Các phương pháp tiên tiến bao gồm phân tích dòng chảy dữ liệu (NetFlow), kiểm tra sâu gói tin (DPI) và thậm chí là các mô hình học máy để phát hiện các cuộc tấn công chưa từng được biết đến.

- Giảm thiểu (Mitigation): Khi phát hiện tấn công, toàn bộ lưu lượng sẽ được chuyển hướng qua một “máy lọc” (Scrubbing Center) có khả năng xử lý hàng Terabit dữ liệu mỗi giây. Tại đây, lưu lượng độc hại sẽ bị loại bỏ thông qua nhiều lớp lọc tinh vi, từ việc chặn các IP độc hại đã biết, lọc các gói tin không hợp lệ, cho đến việc sử dụng các thử thách (challenge) để xác minh người dùng thật ở tầng ứng dụng.

- Chuyển tiếp (Forwarding): Chỉ có lưu lượng truy cập sạch, hợp lệ từ người dùng thật được phép đi qua và đến VPS của bạn.

Toàn bộ quá trình này diễn ra gần như tức thì, đảm bảo website của bạn luôn hoạt động ổn định ngay cả khi đang bị tấn công dữ dội. Để có được sự bảo vệ toàn diện này, việc lựa chọn các gói VPS Pro được tích hợp sẵn công nghệ Anti-DDoS là giải pháp tối ưu, giúp bạn an tâm phát triển dự án mà không phải lo lắng về các mối đe dọa từ bên ngoài.

Phần 4: Checklist Lựa Chọn Dịch Vụ VPS Anti-DDoS Phù Hợp

Để đảm bảo bạn đang đầu tư vào một dịch vụ chất lượng, hãy sử dụng checklist sau để hỏi nhà cung cấp trước khi quyết định thuê:

- [ ] Dung lượng lọc (Mitigation Capacity) là bao nhiêu?

- Tại sao quan trọng? Con số này (đo bằng Gbps hoặc Tbps) cho biết cuộc tấn công lớn nhất mà hệ thống có thể xử lý. Nếu dung lượng lọc thấp hơn quy mô tấn công, hệ thống sẽ bị vô hiệu hóa.

- Tìm kiếm gì? Một dịch vụ uy tín nên có dung lượng lọc ít nhất từ 500Gbps đến vài Tbps.

- [ ] Hệ thống có bảo vệ được cả Tầng 3/4 và Tầng 7 không?

- Tại sao quan trọng? Nhiều nhà cung cấp giá rẻ chỉ bảo vệ tầng mạng (Layer 3/4), bỏ ngỏ lỗ hổng cho các cuộc tấn công tầng ứng dụng (Layer 7) tinh vi.

- Tìm kiếm gì? Hãy chắc chắn nhà cung cấp có đề cập rõ ràng đến “Layer 7 Protection” hoặc “Web Application Firewall (WAF)”.

- [ ] Cơ chế bảo vệ là “Luôn Bật” (Always-On) hay không?

- Tại sao quan trọng? “Always-On” có nghĩa là mọi lưu lượng đều được lọc 24/7, giúp phát hiện và chặn tấn công ngay lập tức. Chế độ “On-Demand” có thể gây ra độ trễ vài phút, đủ để website của bạn bị sập.

- Tìm kiếm gì? Ưu tiên tuyệt đối cho các dịch vụ “Always-On”.

- [ ] Thời gian phản hồi để giảm thiểu tấn công là bao lâu?

- Tại sao quan trọng? Đây là khoảng thời gian từ lúc phát hiện đến lúc vô hiệu hóa hoàn toàn cuộc tấn công. Thời gian càng dài, website của bạn càng bị ảnh hưởng.

- Tìm kiếm gì? Một dịch vụ tốt nên có thời gian phản hồi dưới 60 giây.

- [ ] Có cung cấp bảng điều khiển để xem báo cáo tấn công không?

- Tại sao quan trọng? Sự minh bạch cho thấy nhà cung cấp tự tin vào hệ thống của họ. Báo cáo giúp bạn hiểu rõ các mối đe dọa mình đang đối mặt.

- Tìm kiếm gì? Một dashboard cho phép xem chi tiết về thời gian, quy mô, loại hình tấn công.

- [ ] Đội ngũ hỗ trợ có chuyên môn về bảo mật không?

- Tại sao quan trọng? Khi bị tấn công, bạn cần sự hỗ trợ từ các chuyên gia an ninh mạng, chứ không phải nhân viên hỗ trợ kỹ thuật thông thường.

- Tìm kiếm gì? Tìm hiểu xem nhà cung cấp có đội ngũ Security Operations Center (SOC) chuyên trách hay không.

Lời Kết: Đầu Tư Cho Sự An Tâm

Chống lại các cuộc tấn công DDoS không phải là một cuộc chiến đơn độc. Bằng cách kết hợp các biện pháp tự cấu hình cơ bản và lựa chọn một dịch vụ vps anti ddos uy tín, bạn có thể xây dựng một hệ thống phòng thủ nhiều lớp vững chắc. Đây không phải là một chi phí, mà là một khoản đầu tư thông minh để bảo vệ doanh thu, uy tín và công sức của bạn. Đừng đợi đến khi thảm họa xảy ra, hãy chủ động bảo vệ VPS của bạn ngay từ hôm nay.